Thế giới của năm 2025 sẽ khiến bất kỳ lãnh đạo, chuyên gia an ninh hay chủ doanh nghiệp nào cũng phải cân nhắc lại cách nhìn nhận về an toàn. Không chỉ có bất ổn ngoài thực tiễn như các cuộc biểu tình, đình công, xung đột địa chính trị…, mà còn đi kèm lực đẩy vô hình là tấn công mạng, an ninh số. Bài viết dưới đây sẽ dẫn dắt bạn qua các dữ liệu mới nhất, phân tích của chuyên gia quốc tế, xu hướng tấn công kiểu “lai kép”, cũng như khung hành động và checklist thực chiến để từng bước chuyển hóa rủi ro thành sức mạnh phục hồi. Đừng để sự bị động đánh gục bạn trong thời thế hỗn loạn: chủ động cập nhật, hành động đa chiều và kết nối cộng đồng chính là “cẩm nang sinh tồn” của doanh nghiệp thông minh thời đại dữ liệu – AI – automation bùng nổ!

Toàn Cảnh Bạo Lực Chính Trị và Rủi Ro Mạng Định Hình Doanh Nghiệp Năm 2025

Cyber Attacks Shaping Political Violence: Đột Phá và Nguy Cơ Đa Chiều

2025 – năm của những biến động, của các “hiện tượng lạ” trên bản đồ an ninh toàn cầu: Những đường ranh giới giữa ảo và thực ngày càng bị xóa nhòa. Đâu đó ở Đông Âu, giữa khung cảnh người dân xuống đường, nhà máy điện đột ngột tê liệt do ransomware. Ở Đông Nam Á, các tin nhắn lừa đảo đồng loạt nhắm vào doanh nghiệp cùng lúc chính trường rối loạn. Câu hỏi đặt ra: Điều gì khiến giới hacker và các nhóm APT “thích nhất” làm ăn giữa lúc hỗn loạn xã hội, giao thoa giữa bạo lực chính trị và lỗ hổng mạng?

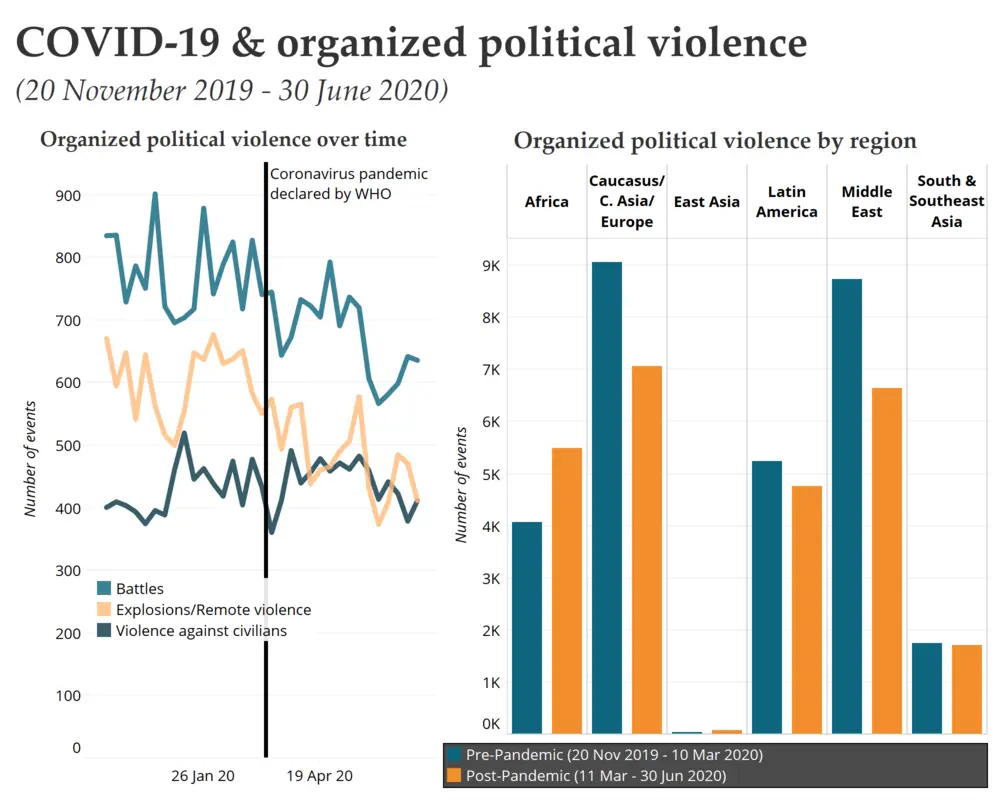

Theo thống kê 2023–2024, có tới 65% số vụ tấn công mạng vào hạ tầng trọng yếu diễn ra đúng vào cao điểm bất ổn chính trị, xung đột lớn hoặc đình công quy mô xã hội. Không còn là những vụ “hack cho vui” phô diễn kỹ năng, tấn công mạng giờ đây là “chất xúc tác”, khiến đám cháy bạo lực bùng nhanh, xé toang mọi lớp bảo vệ vốn mỏng manh của doanh nghiệp.

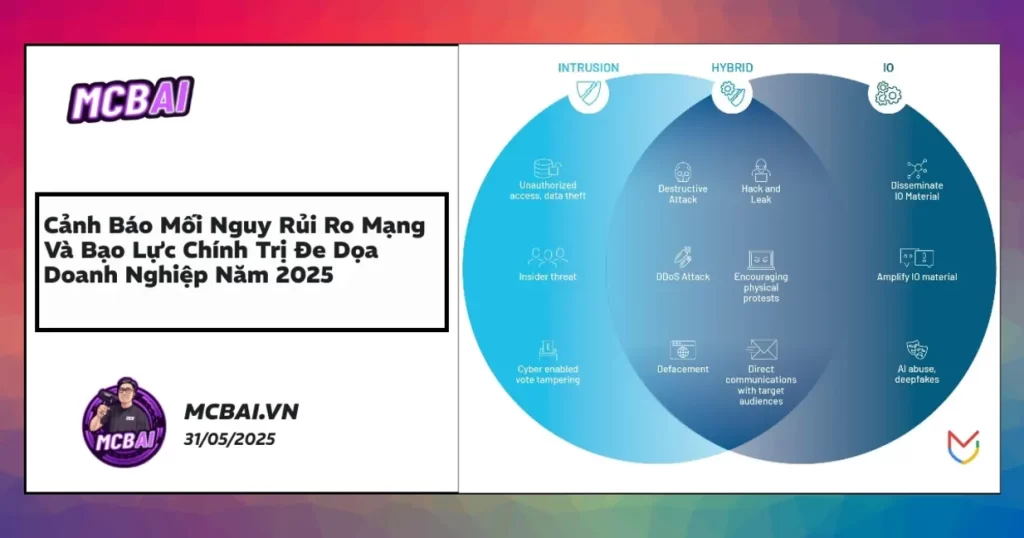

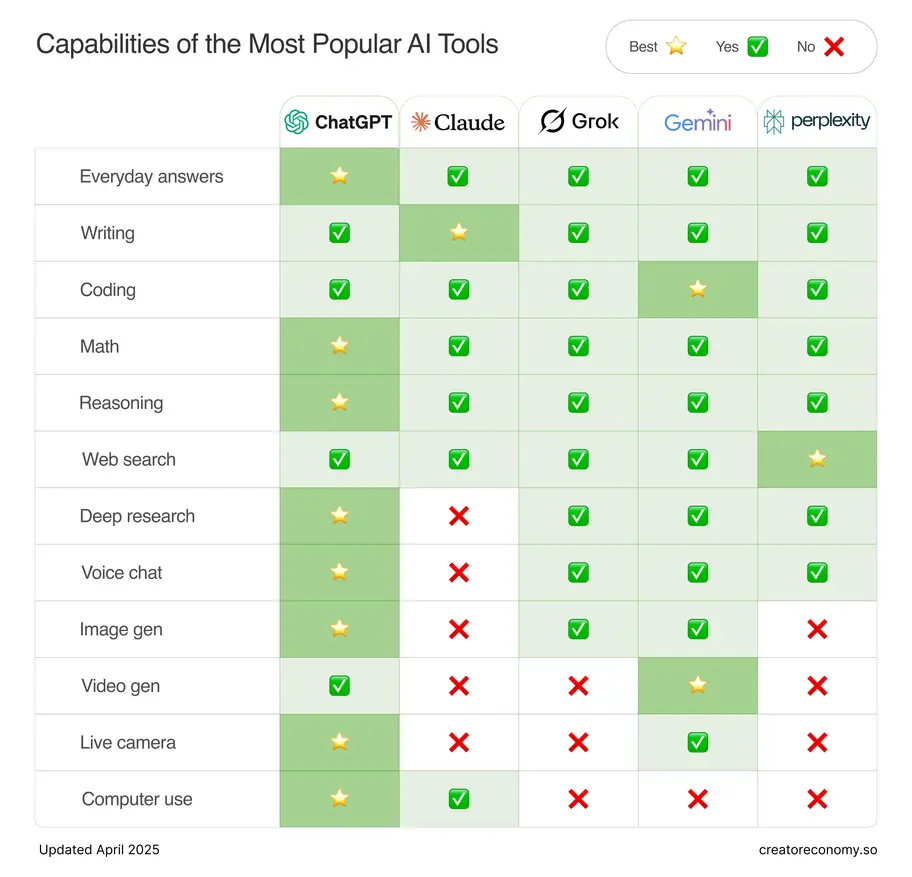

Hình minh họa: Sơ đồ diễn giải mối liên hệ giữa tấn công mạng và các sự kiện bạo lực chính trị, một “cẩm nang” để dự báo sớm nhất xu hướng nguy hiểm của năm 2025.

Mối Liên Kết Đa Chiều: Khi Không Gian Số “Châm Ngòi” Thế Giới Thực

Bạn còn nhớ sự kiện ở Ukraine và Ba Lan năm 2024? Khi biểu tình ngoài đường vẫn còn giằng co, các hệ thống thanh toán điện tử bỗng ngưng hoạt động, email doanh nghiệp đồng loạt nhận spam lừa đảo, chuỗi cung ứng nguyên liệu đình trệ từng phút. Chuỗi sự kiện này không phải ngẫu nhiên – hacker nắm bắt chính xác “thời điểm vàng” khi con người bối rối, phòng bảo mật mải chống đỡ tin tức ngoài đời thực, lập tức “đẩy sóng” tấn công ảo vào các vị trí then chốt.

Đâu đó, các chiến dịch phishing nhắm trực tiếp vào lãnh đạo doanh nghiệp, lợi dụng thông tin bị rò rỉ khi mạng xã hội cuồng loạn vì tin giả. Một vài nghiệp đoàn lớn phải công khai xin lỗi khách hàng khi cơ sở dữ liệu lộ lọt, giao dịch tê liệt ngay trong “nóc nhà” tài chính.

Ý kiến chuyên gia:

“Nếu doanh nghiệp coi nhẹ làn sóng rủi ro mạng đan xen với bạo loạn chính trị năm 2025 thì thiệt hại không chỉ là dữ liệu – nó có thể kéo gãy cả vận hành, uy tín, và thậm chí là sự tồn vong.”

Chiến Lược Cho Ban Lãnh Đạo: Sẵn Sàng Với Góc Nhìn Tổng Thể

Không một ngành nào “miễn dịch” với rủi ro lai kép này. Để sống sót, doanh nghiệp cần:

- “Cắm radar” song song ở cả không gian mạng lẫn sự kiện địa chính trị.

- Đánh giá kỹ lưỡng mạng lưới cung ứng xem đang phụ thuộc vào những vùng “nóng” nào, đâu là khâu dễ bị tấn công kiểu “hai mặt trận”.

- Nhìn lại tiền lệ những năm vừa qua: năng lượng, logistics, tài chính là những nạn nhân “yếu bóng vía” nhất của cả bạo động và hacker.

- Nhấn mạnh đào tạo bảo mật cho nhân sự, không chỉ cho IT mà lan sang mọi phòng ban – càng biết nhiều về tình hình thực địa, càng tránh được cú sốc ngoài dự đoán.

Tiêu điểm: Xóa nhòa ranh giới giữa an ninh thật – an ninh số là bước khởi đầu bắt buộc nếu không muốn bị “chốt hạ” bởi các sự kiện song trùng trong năm tới.

Political Violence Impact on Businesses 2025: Tác Động Lên Doanh Nghiệp và Ngành Kinh Tế

Ngày xưa nghe đến “biểu tình” là người ta chỉ nghĩ đến việc mất lối đi làm, đôi ba ngày đình công, vài tin tức sốt dẻo trên báo chí – vậy mà giờ đây, làn sóng bất ổn còn mang theo bóng đen của tấn công số. Cứ mỗi khi xã hội căng như dây đàn, số vụ tấn công mạng lớn lại tăng vọt. Thống kê gần đây (2023–2024) cho biết: hơn 75% vụ tấn công mạng quy mô lớn nổ ra đúng thời điểm dịp nhạy cảm – bầu cử, đình công, tranh chấp vùng biên, khủng hoảng xã hội… Và hậu quả: không chỉ mất mát dữ liệu, mà còn kéo sập vận hành, thiệt hại kinh tế, uy hiếp an toàn vật lý.

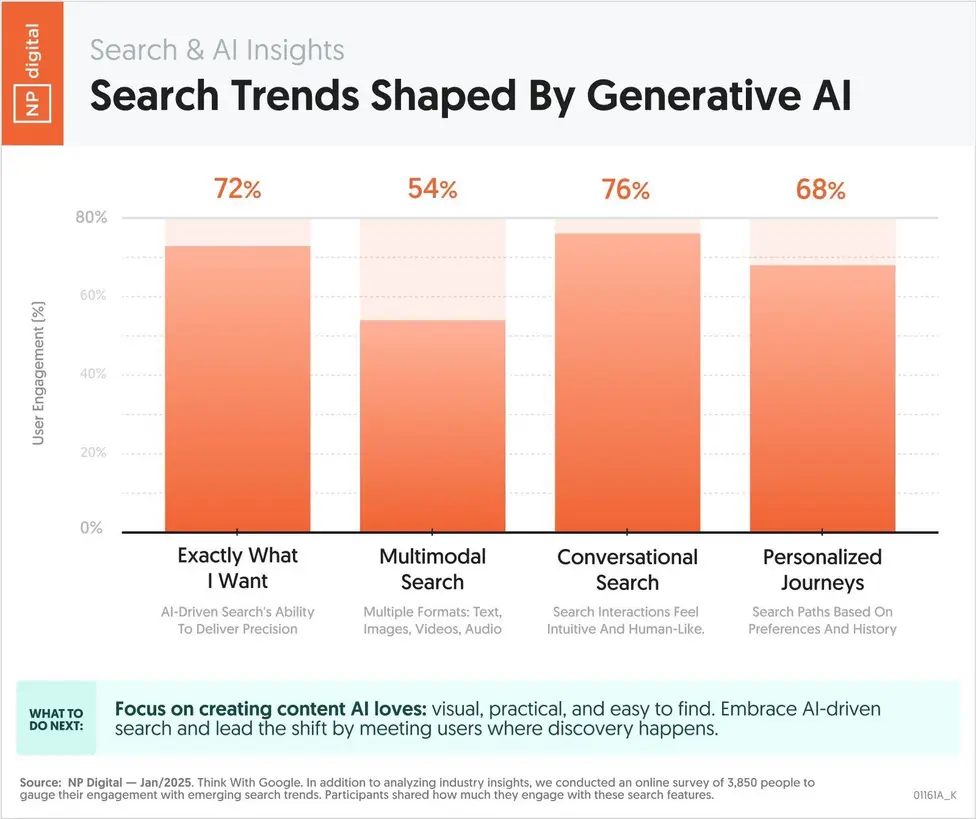

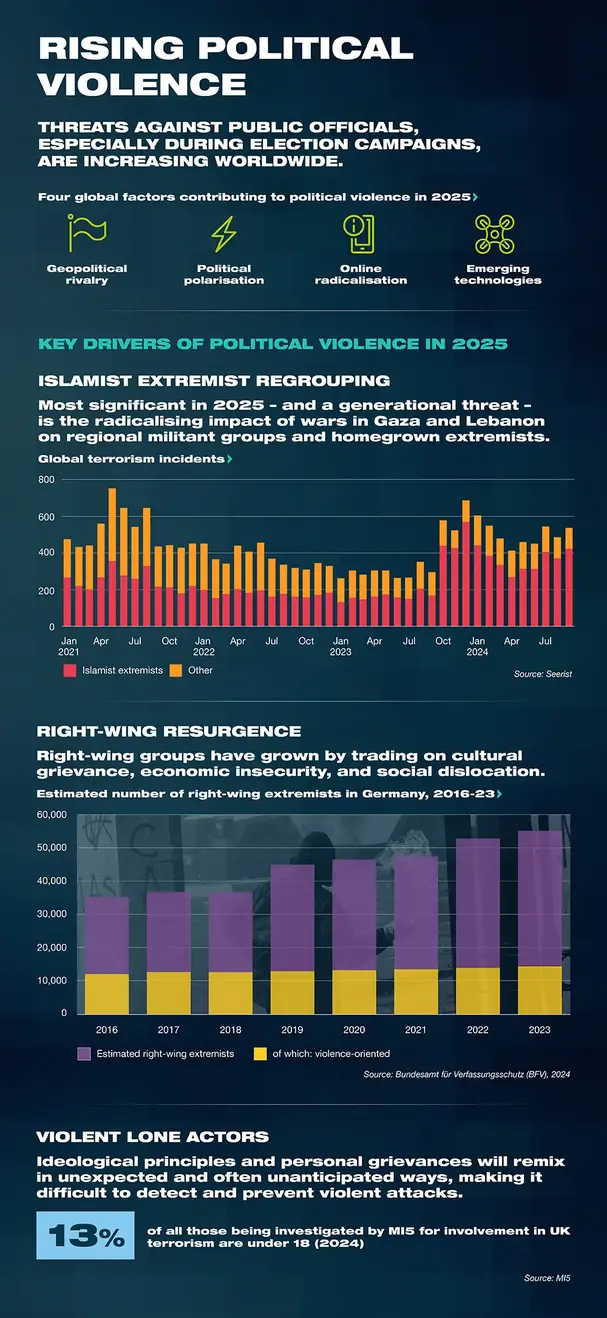

Bức infographic này phản ánh chi tiết: ngành nào đang “khóc ròng”, số vụ sự cố, các chỉ số thiệt hại tăng vọt do combo bạo lực chính trị + rủi ro mạng 2025.

Bức Tranh Rủi Ro Theo Ngành: Năng Lượng, Vận Tải, Y Tế, Viễn Thông

Vậy, ngành nào “chủ lực” của rủi ro năm nay?

- Năng lượng: Chỉ trong một năm, số vụ tấn công vào doanh nghiệp điện, dầu khí tăng 18% – đa phần hacker nhắm thẳng vào chuỗi vận hành, ứng dụng di động cho khách hàng, cả thiết bị IoT cũ kỹ.

- Vận tải & logistics: Biểu tình ngoài phố vừa tràn lên báo, hacker đã “trực chiến” trên hệ thống điều phối kho, giao nhận, khiến chuỗi cung ứng đình trệ cả tuần, ảnh hưởng tới hàng quốc tế.

- Viễn thông: Đường truyền mạng tại nhiều vùng bất ổn liên tục bị “gạch tên” bởi nhóm APT, gây tê liệt dịch vụ công và nhen lên chia rẽ xã hội.

- Y tế, sản xuất: Ai nghĩ rằng bệnh viện cũng thành “chiến trường”? Vậy mà, thiết bị giám sát IoT, hệ thống kiểm soát sản xuất cùng lúc bị tấn công, làm tăng đáng kể nguy cơ rủi ro ngoài ý muốn.

Góc nhìn thực tế:

Bạn có biết rằng năm 2024, một bệnh viện lớn ở EU phải chuyển hàng trăm bệnh nhân sang cơ sở dự phòng vì hệ sinh thái IoT bị “nhiễm” mã độc đúng thời điểm biểu tình bùng nổ bên ngoài? Chi phí thiệt hại lên tới cả chục triệu euro, chưa tính đến tác động dây chuyền tới sự tin tưởng của công chúng.

Bạn quan tâm tới AI, bảo mật, workflow automation cho doanh nghiệp hiện đại?

Đọc thêm: Tensor9 Digital Twin: AI & Triển Khai Phần Mềm Doanh Nghiệp Bảo Mật

Chiến Lược Đối Phó: Đánh Giá, Chủ Động Đầu Tư và Kiểm Soát Liên Ngành

Kinh doanh năm 2025 không còn là chờ “mưa tới đâu che ô tới đó”. Sống còn là phải:

- Tích hợp bản đồ rủi ro liên ngành với dữ liệu nóng của các sự kiện địa chính trị.

- Đánh giá cụ thể từng điểm yếu trên toàn chuỗi giá trị trước, trong và sau các sự kiện xã hội lớn.

- Đẩy mạnh đào tạo nhân sự phòng thủ – tổ chức mô phỏng sự cố thực tế, phối hợp cả với đối tác chiến lược ngoài doanh nghiệp.

Nhận định chuyên gia:

Năm nay, ai hành động chậm là “chia tay sớm”. Sự sống còn của doanh nghiệp không còn nằm ở các phản ứng rời rạc, mà phụ thuộc vào việc đưa ra quyết định dựa trên dữ liệu tổng thể và đầu tư chủ động vào năng lực phục hồi (resilience) thay vì chỉ hy vọng “bình yên” sẽ tự đến.

Critical Infrastructure Cyber Vulnerabilities: Lỗ Hổng Mới Đối Với Hạ Tầng Cốt Lõi

Hạ tầng trọng yếu (năng lượng, cấp nước, vận tải, sản xuất) vốn được coi là “tường thành” của một quốc gia. Nhưng ở thời đại bất ổn chính trị và rủi ro số, mỗi “viên gạch” của những tường thành này đang lộ ra những vết nứt nguy hiểm hơn bao giờ hết. Số liệu: Trên 80% sự cố hạ tầng trọng yếu những năm qua xuất phát từ các sự kiện địa chính trị, tấn công APT tận dụng lúc cao điểm tranh chấp, biểu tình.

Sơ đồ trực quan: Các điểm yếu cốt lõi nhất của từng ngành “xương sống” – nếu không phát hiện và vá, nguy cơ “gục ngã” theo nghĩa đen là có thật.

Điểm Danh “Tử Huyệt” Theo Ngành

- Năng lượng: Ransomware tấn công trực diện chuỗi cung cấp điện, kiểm soát trạm biến áp – từng gây mất điện cả thành phố lớn chỉ trong vài giờ.

- Vận tải – logistics: Hacker “chiếm sóng” hệ thống điều phối cũ, lợi dụng module IoT lạc hậu để điều khiển container, “đóng băng” cảng biển, sân bay.

- Nước sạch: SCADA chưa cập nhật là “kho tàng” cho APT; không chỉ làm ngưng cấp nước mà còn tiềm ẩn rủi ro vệ sinh, an toàn hóa chất cho hàng triệu dân.

- Sản xuất: Tạm dừng dây chuyền, chiếm quyền thiết bị đầu cuối, dùng mã độc lây qua mạng quản lý khuôn viên – hậu quả: doanh nghiệp vỡ trận vận hành.

Hãy tưởng tượng: Một thành phố hơn nửa triệu dân ở châu Âu, chỉ vì hệ thống cấp nước bị APT khai thác lỗ hổng SCADA mà nước sạch “biến mất” 2 ngày, hậu quả lan ra từ chất lượng sống, lòng dân đến ngân sách dự phòng truyền thông và phục hồi, tốn kém hàng chục triệu euro!

Hành Động Thiết Thực Cho Từng Doanh Nghiệp

Muốn an toàn thì buộc phải:

- Vẽ bản đồ “tử huyệt” riêng – từng chi nhánh, từng ngành, không an nhàn để yên một kẽ hở nguy hiểm.

- Duy trì lịch cập nhật bản vá lỗi cho tất cả hệ thống OT, lên lịch kiểm thử xâm nhập định kỳ – không chỉ làm cho có.

- Tăng cường hợp tác, chủ động chia sẻ thông tin về hoạt động APT với tổ chức, đối tác cùng ngành.

- Đào tạo nhân sự “chất lượng cao”, mô phỏng sát thực các tình huống khủng hoảng đặc trưng cho từng lĩnh vực ngành.

Advanced Persistent Threats and State Actors: Phân Tích Quy Trình Tấn Công Ẩn Mình Của Các “Thế Lực Bóng Tối”

APT – ba chữ cái có thể khiến bất kỳ chuyên gia an ninh mạng “nổi da gà”. Không còn là nhóm hacker vô danh “mò trộm” từng tài khoản email, APT giờ đây là cả một “đội quân bóng tối” hoạt động có tổ chức, kéo dài hàng tháng trời, đánh thẳng vào các hệ thống quốc gia, doanh nghiệp lớn. Năm 2025, các nhóm này hoạt động mạnh mẽ hơn bao giờ hết, đa phần được chống lưng bởi các thế lực nhà nước, lựa chọn cao điểm bất ổn chính trị để “ẩn mình” tốt nhất.

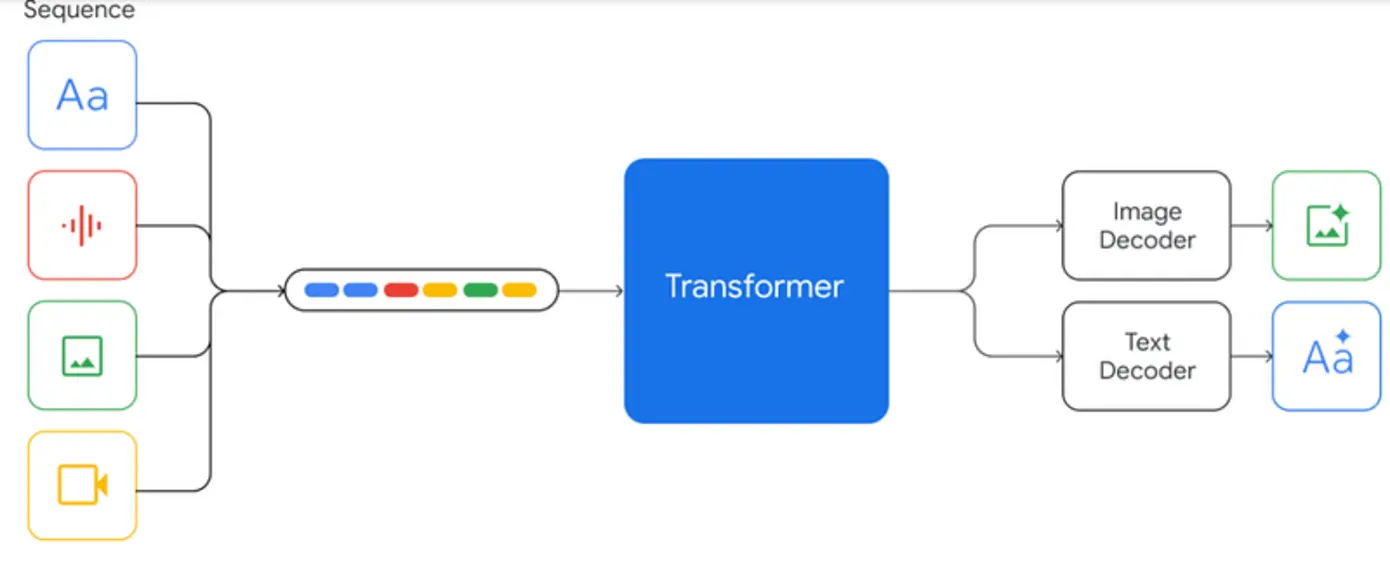

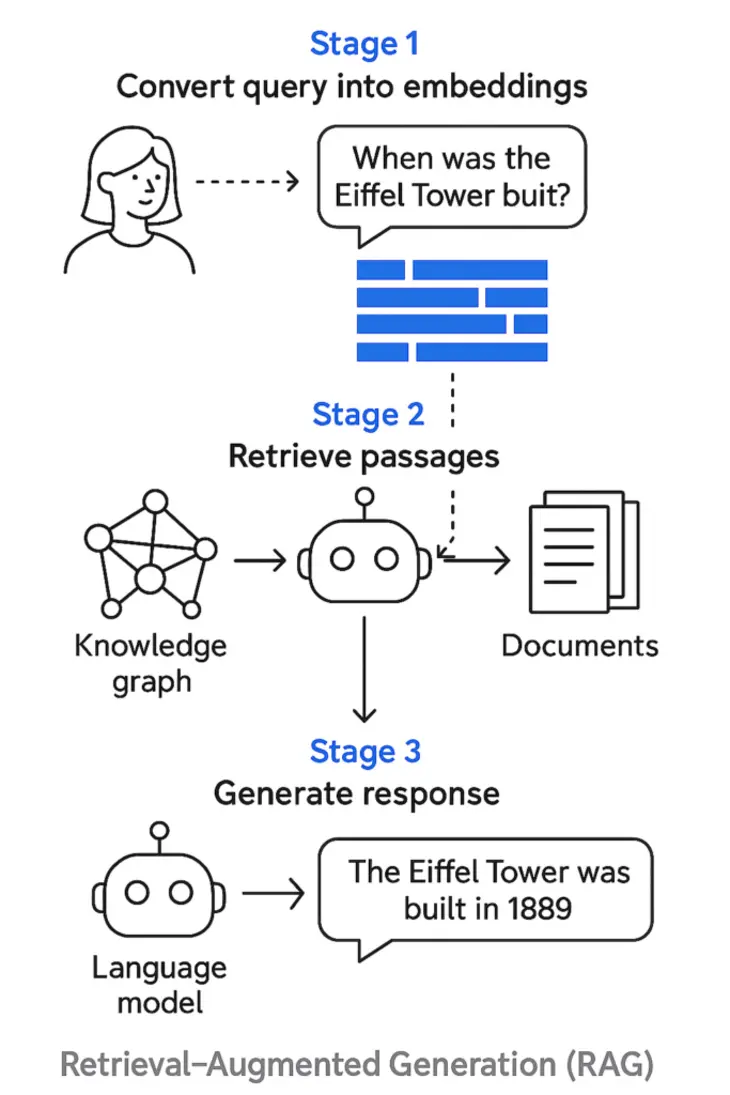

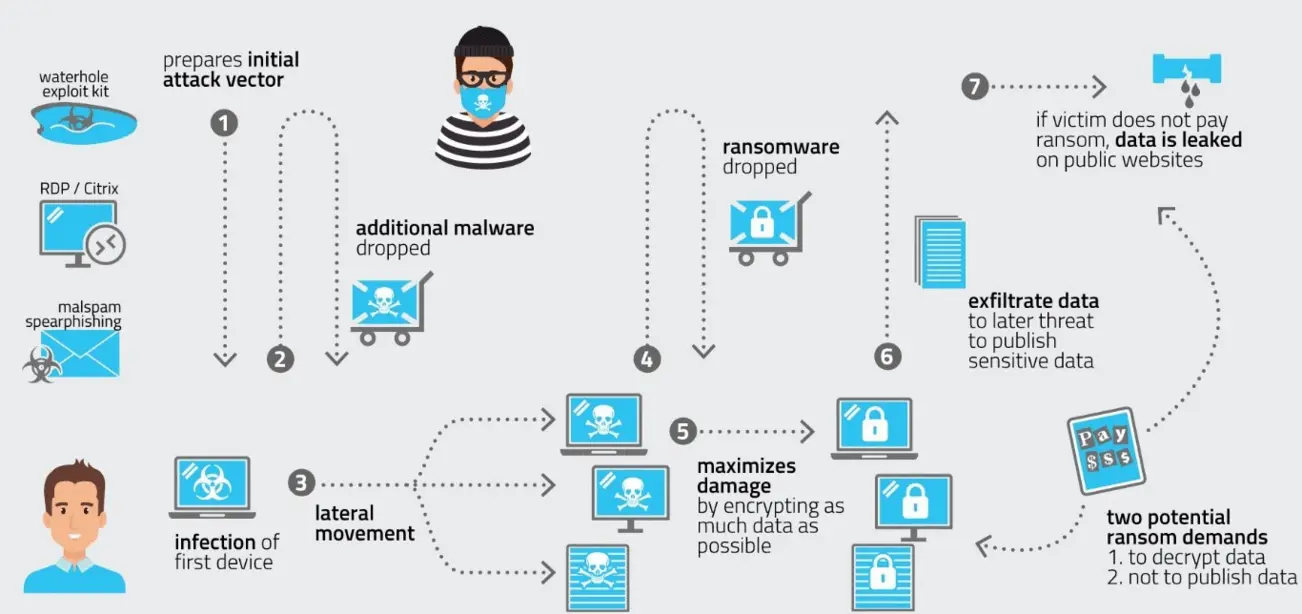

Hình mô phỏng từng bước tiến của APT – từng giai đoạn đều có chiến thuật riêng, và càng nguy hiểm khi phối hợp nhịp nhàng với bất ổn xã hội ngoài đời thực.

Chu Trình “Săn Mồi” Của APT

- Reconnaissance: Ngụy trang thăm dò, “theo dõi” nhân sự, xác định đúng ngày/giờ xã hội mất cảnh giác.

- Initial Intrusion: Chèn mã độc từ email phishing, khai thác zero-day. Họ hành động “như người nhà” – khó mà phát hiện trong đám đông truy cập hợp lệ.

- Establish Foothold: Lén lút cài cửa hậu, trụ lại trong hệ thống, ngụy trang siêu khéo với lưu lượng hợp lệ hàng ngày.

- Lateral Movement: Chuyển dần vào “trung tâm”, leo thang quyền, kiểm soát bộ phận trọng yếu như mail server, quản lý truy cập, tấn công kéo dài cả quý.

- Data Exfiltration/Impact: Đánh cắp dữ liệu, phá hoại cấu trúc vận hành, đồng bộ tốc độ bùng nổ với diễn biến bất ổn ngoài xã hội.

- Stay and Persist: Nằm vùng, chuẩn bị cho các chiến dịch tiếp theo, sử dụng các account “ngủ quên” để khi cần có thể tái tấn công bất cứ lúc nào.

Từng pha “diễn kịch” này giúp APT không chỉ ăn cắp thông tin, phá hỏng hệ thống mà còn “kích sóng” bất ổn chính trị – như minh chứng bằng hàng loạt vụ mất điện Đông Âu các năm 2022–2024, tác động trực diện tới ổn định xã hội và an ninh quốc gia.

Từ Lý Thuyết Đến Thực Tiễn: Nhận Diện, Ứng Phó

- Đừng chỉ kiểm tra đoạn mã độc – hãy “soát xét” luôn quy trình phát hiện, phân tích hành vi lạ trong từng giai đoạn tấn công.

- Đầu tư cho đào tạo detecting anomaly, phân biệt hoạt động “ẩn nấp”, xây dựng chia sẻ thông tin chéo với nhiều tổ chức, hiệp hội.

- Đừng quên: phản ứng pháp lý, truyền thông cũng giống như kỹ thuật – chủ động chuẩn hóa mọi tình huống, nhất là khi sự cố có thể ảnh hưởng đến công chúng.

Business Continuity and Cybersecurity Strategies: Bộ Khung Ứng Phó Tổng Thể Định Hình Doanh Nghiệp 2025

Năm 2025, chỉ “bít lỗ thủng” mỗi khi có sự cố là không đủ. Phải hành động như một đội hình nghệ sĩ trên sân khấu lớn – IT, OT, lãnh đạo phối hợp ăn ý, ứng dụng AI vào phát hiện anomaly, liên tục cập nhật intelligence trên toàn hệ sinh thái số. “Resilience” – năng lực phục hồi, phản ứng đa lớp, giờ đây là điểm then chốt đo lường sự sống còn của mọi mô hình doanh nghiệp.

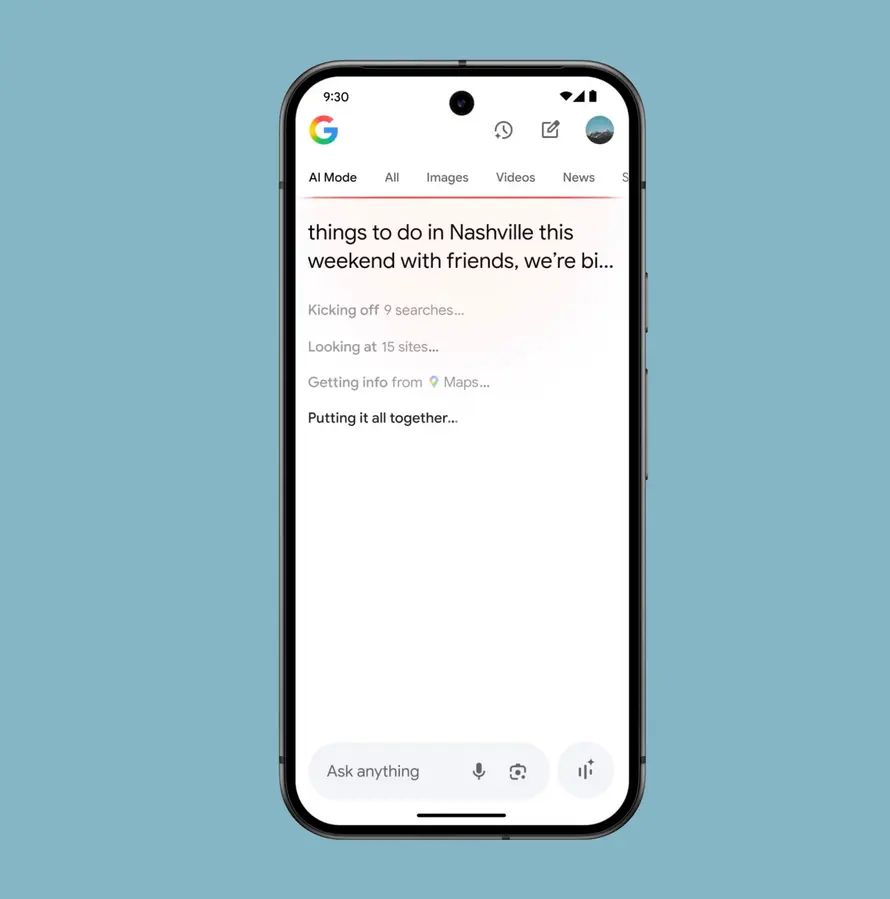

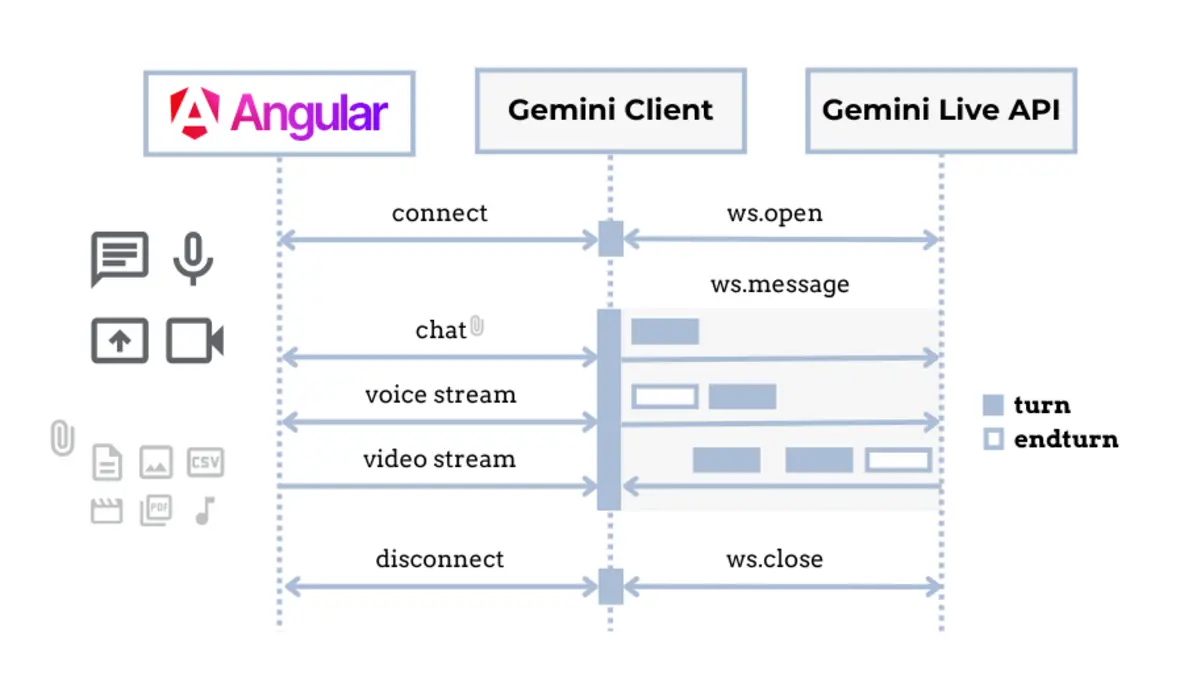

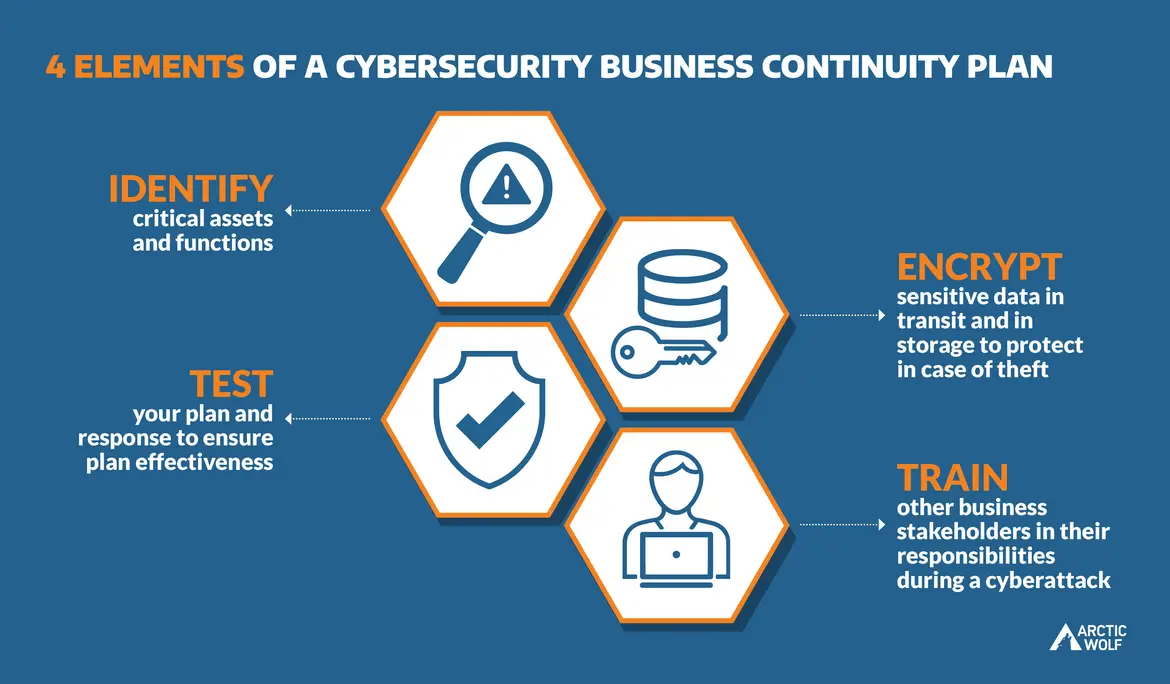

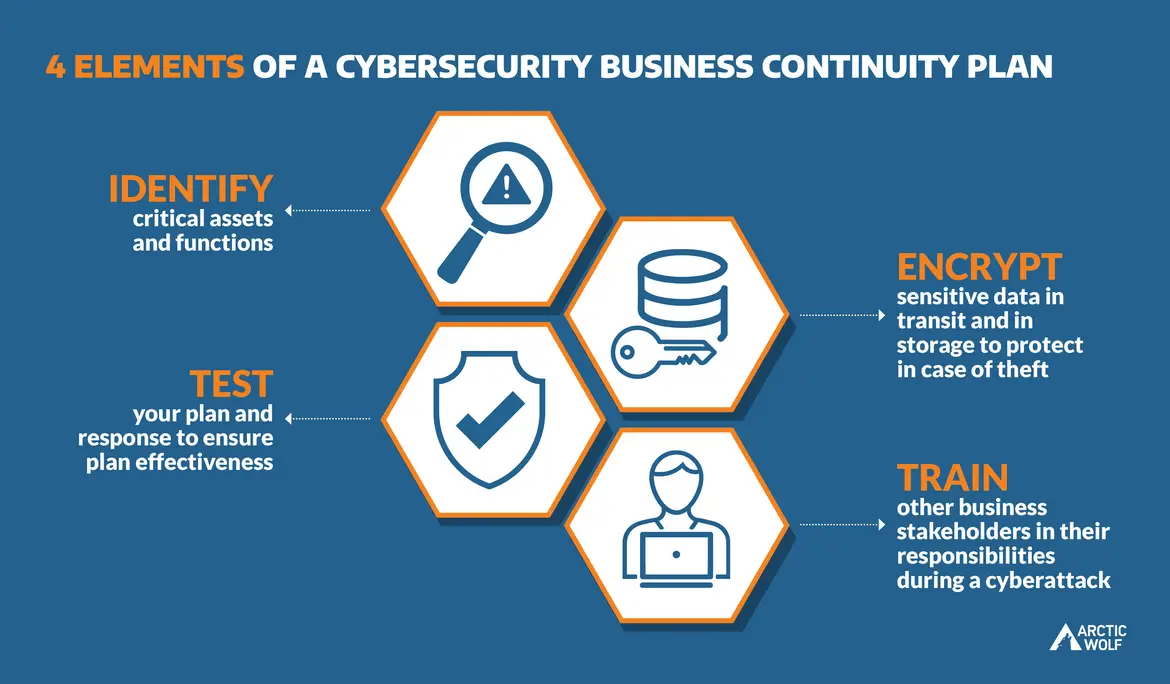

Hình mô tả khung hoạch định bảo mật & liên tục kinh doanh đa lớp – điểm tựa của doanh nghiệp hiện đại trước bão rủi ro lai kép thực – ảo.

Framework Đột Phá Để “Turn Risk Into Resilience”

- Xóa mờ ranh giới IT – OT: Đưa các khâu giám sát, diễn tập, phối hợp đa ngành về cùng một “sân khấu”, do chính lãnh đạo cấp cao chỉ huy, lấy sự chủ động làm gốc.

- Dự báo rủi ro bằng AI và threat intelligence: Chủ động kết nối ISACs (Information Sharing & Analysis Centers), khai thác mạnh mẽ nền tảng AI phát hiện tấn công theo thời gian thực – rút ngắn chu kỳ phát hiện từ vài tuần xuống còn vài phút.

- Đào tạo nhân sự thành “hàng rào sống”: Xây dựng chiến dịch awareness định kỳ, thử nghiệm “red team” sát với dữ liệu thực tế – nhân viên trở thành bức tường kiên cố đầu tiên và cuối cùng.

- Kiểm soát hợp đồng, bảo hiểm số: Làm mới các chính sách bảo hiểm cho cả rủi ro bạo lực chính trị, tấn công mạng lai kép; review các điều khoản pháp lý định kỳ.

- Chuẩn hóa checklist ứng phó: Đánh giá, tập huấn playbook quản trị khủng hoảng dựa trên những bài học “nóng hổi” từ các đợt tấn công gần nhất (như vụ tấn công mạng ngành tiện ích Đông Âu, hoặc sự cố dữ liệu y tế trong đại dịch).

Checklist Ứng Phó Toàn Diện Cho Ban Lãnh Đạo

- Đánh giá liên tục điểm yếu, tình trạng sẵn sàng BCP/DRP (business continuity/dr) cả ở mạng số lẫn ngoài đời thực.

- Xây dựng và thử nghiệm phối hợp chia sẻ thông tin với đối tác chiến lược và hiệp hội ngành nghề.

- Đầu tư AI/ML phát hiện bất thường, tích hợp luôn với quy trình tự động hóa workflow – giảm thiểu phụ thuộc vào thao tác thủ công, kiểm tra truyền thống.

Tìm hiểu các bước xây dựng hệ sinh thái AI tối ưu vận hành:

Xem thêm: AlphaEvolve AI: Tự Tiến Hóa Doanh Nghiệp

Kết Luận: Chủ Động Đối Diện—Sẵn Sàng Cho Tương Lai Bất Định

2025 không còn chỗ cho “ảo tưởng an toàn” – mọi doanh nghiệp đều đứng trước thử thách thực sự: bạo lực chính trị và rủi ro mạng đã hòa quyện, trở thành bộ đôi “ám sát” mọi mô hình quản trị lạc hậu. Người thắng cuộc không phải ai có hệ thống IT đẹp mắt, mà là doanh nghiệp dám chủ động thay đổi, tích hợp phòng thủ đa lớp từ con người, quy trình tới công nghệ. Hãy biến rủi ro thành lợi thế, resilience giờ đây là “tấm hộ chiếu sinh tồn” trong kỷ nguyên số bất định.

Ba thông điệp sống còn để tóm gọn tinh thần năm 2025:

- Chủ động tích hợp “dự báo rủi ro số + bất ổn chính trị” thành trục xoay mọi quyết định chiến lược.

- Đầu tư đều tay cho phòng thủ tổng thể: công nghệ, quy trình, đào tạo nhân sự đều phải lên một tầm mới.

- Hãy giữ vững niềm tin: resilience không chỉ để tồn tại, mà còn là chìa khóa chuyển hóa rào cản thành bệ phóng tăng trưởng.

Tham gia cộng đồng AI AUTOMATION CLUB để cập nhật kiến thức chuyên sâu về workflow & AI

Bạn đã biết về AI Automation Club by MCB AI chưa? Đây là nơi hội tụ của các tín đồ công nghệ, AI, Automation, MMO, Affiliate Marketing – nơi bạn có thể cập nhật xu hướng nóng nhất về tự động hóa quy trình, chia sẻ và học hỏi trực tiếp kinh nghiệm thực chiến từ cộng đồng chuyên gia. Vào group, mọi thắc mắc đều được giải đáp tận tình, bạn sẽ được truyền cảm hứng để đưa tự động hóa AI vào mọi ngóc ngách trong công việc.

Tham gia ngay: AI AUTOMATION CLUB